Publicado el: 27 de diciembre de 2019 Actualizado 2 veces desde su publicación

Si el sitio web o la aplicación de tu empresa se caen repentinamente debido a un influjo de tráfico sospechoso, podrías ser víctima de un ataque de Denegación de Servicio Distribuido (DDoS).

Estos tipos de ciberataques están en aumento, y pueden ser devastadores para tu empresa y la reputación de tu marca cuando estos causan una caída significante del sitio web.

En esta guía, analizaremos las características de un ataque DDoS, cómo prevenir uno, y qué hacer si has sido víctima de uno.

Enlaces directos: Preguntas Frecuentes de DDoS

- ¿Qué es un ataque DDoS

- Diferentes tipos de ataques

- El primer ejemplo de un ataque DDoS

- ¿Quién lanza los ataques DDoS y por qué?

- ¿Quiénes son los más vulnerables a los ataques DDoS?

- Cómo prevenir los ataques DDoS

- Qué hacer si has sido víctima de un ataque DDoS

- Cómo saber si tu ordenador ha sido listado en un Botnet (y qué hacer)

¿Qué es un ataque DDoS?

DDoS significa “Denegación de Servicio Distribuido”.

Un ataque DDoS ocurre cuando un hacker envía un tráfico descomunal a una red o servidor para saturar el sistema e interrumpir su capacidad de operar. Normalmente, estos ataques son usados para tirar abajo una aplicación o sitio web temporalmente, y en ocasiones puede durar días o incluso más tiempo.

El Término Técnico

Usamos el término Denegación de Servicio porque el sitio web o servidor es incapaz de suministrar tráfico legítimo durante el ataque.

Y a esto se le llama Denegación de Servicio Distribuido porque el tráfico ilegítimo proviene de cientos, miles o millones de otros ordenadores. Cuando este proviene de una sola fuente se le conoce como ataque DoS.

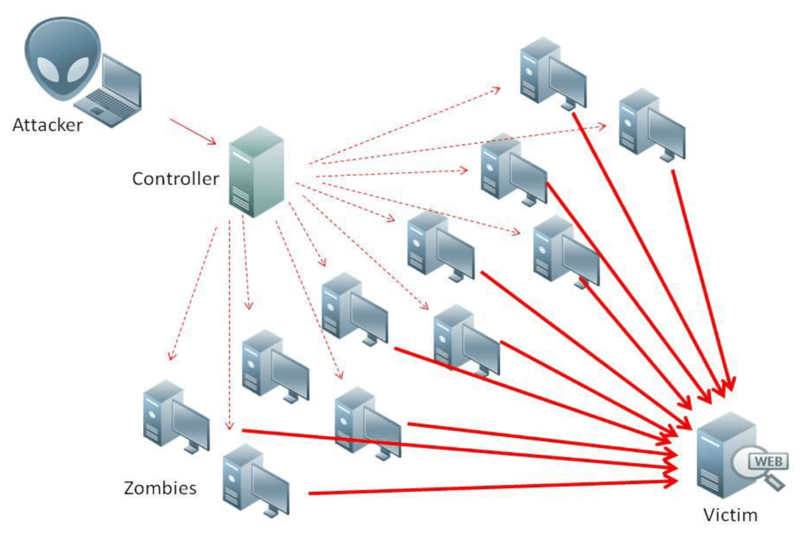

El uso de un Botnet

Los ataques DDoS utilizan un botnet una compilación de varios ordenadores o dispositivos conectados a internet que han sido hurtados de forma remota utilizando un malware para lanzar el ataque. A estos se les conoce como “zombis”.

Los Diferentes Tipos de Ataques

Los zombis atacan vulnerabilidades en diferentes capaz de la Interconexión de Sistemas Abiertos, y por regular se catalogan en tres categorías, de acuerdo con Cloudflare:

1. Ataques en la Capa de Aplicación

Los ataques en la capa de aplicación son la forma más simple del DDoS; estos imitan las solicitudes normales del servidor. En otras palabras, los ordenadores o dispositivos en el botnet se conectan para acceder al servidor o al sitio web, tal y como lo haría un usuario normal.

Pero a medida que aumenta el ataque DDoS, el volumen de solicitudes aparentemente legítimas se disparan tanto como para que el servidor las procese, y colapsa.

2. Ataques de Protocolo

Un ataque de protocolo se aprovecha del procesamiento de los servidores para sobrecargar y derribar el objetivo deseado.

En algunas variaciones de los ataques de protocolo, el botnet enviará paquetes de datos para que el servidor los descifre. Entonces el servidor esperará una confirmación de la dirección IP fuente, la cual nunca llega. Pero este continua recibiendo más y más información para descifrar.

En otras variaciones, este envía paquetes de datos que simplemente son imposibles de descifrar, lo que sobrecarga los recursos del servidor al tratar de hacerlo.

3. Ataques Volumétricos

Los ataques volumétricos son similares a los ataques de aplicación, pero con un toque diferente. En esta forma de DDoS, el ancho de banda disponible de un servidor completo se ve afectado por las solicitudes de botnet que han sido amplificadas de alguna manera.

Por ejemplo, los botnets a veces pueden engañar a los servidores para que envíen ellos mismos una desmesurada cantidad de información. Esto significa que el servidor debe procesar lo recibido, descifrar, enviar y recibir esa información otra vez.

El Primer Ejemplo de un Ataque DDoS

De acuerdo con Norton, el primer ataque DDoS conocido fue llevado a cabo en el año 2000 por un chico de 15 años llamado Michael Calce, y fue usado para tirar temporalmente grandes sitios web como Yahoo, eBay y CNN, causando un mensaje de error como en la imagen mostrada anteriormente.

Desde entonces, este tipo de ataques ha ido en aumento.

¿Quién Lanza los Ataques DDoS y Por Qué?

Aunque los ataques DDoS han aumentado en poder y sofisticación, los ataques DDoS básicos se pueden ejecutar por casi cualquier persona. La gente común puede pagar por ataques DDoS contra un objetivo en línea o en el mercado negro. Incluso ellos pueden alquilar un botnet existente para llevar a cabo sus planes maliciosos.

Antes los ataques DDoS, como el primero realizado por Michael Calce (también conocido como “Mafiaboy”) simplemente se hicieron para alardear de los hackers. Sencillamente porque él podía.

Aunque normalmente, estas son las personas que usan los ataques DDoS, y sus razones para hacerlo

- Dueños de empresas para estar por encima de sus competidores

- Gamers competitivos para derrotar a sus oponentes

- Activistas para evitar que la población acceda a cierto contenido

- Trolls para vengarse de un objetivo

¿Quiénes son los más vulnerables a los ataques DDoS?

Una persona promedio no tiene mucho de qué preocuparse, pero las gigantes corporaciones son el objetivo principal. Ellos podrían perder millones o billones de dólares como resultado de una caída causada por un ataque DDoS. Los dueños de pequeñas empresas también podrían sufrir bajas significativas.

Es importante que cualquier organización con una presencia en línea esté completamente preparada para un posible ataque DDoS.

Cómo prevenir los ataques DDoS

No puedes evitar que un atacante envíe oleadas de tráfico ilegítimo a tus servidores, pero puedes estar prepararte con anticipación para lidiar con la carga.

1. Detéctalo a Tiempo Monitoreando el Tráfico

De acuerdo con Amazon Web Services, es importante tener un conocimiento de lo que constituye un normal, bajo y alto volumen de tráfico para tu organización.

Si sabes qué esperar cuando tu tráfico rebasa su límite, puedes poner el límite de velocidad en su lugar. Eso significa que el servidor solo aceptara tantas solicitudes como pueda manejar.

Tener noción de tus tendencias de tráfico te ayudará a identificar un problema rápidamente.

También debes estar preparado para las sobrecargas de tráfico debido a la estacionalidad, campañas de marketing y demás. Una gran cantidad de tráfico auténtico (desde un enlace viral de redes sociales, por ejemplo) a veces puede tener un impacto similar en el servidor. E incluso, a pesar de ser de una fuente legítima, un periodo de inactividad puede resultar costoso para tu negocio.

2. Consigue Más Ancho De Banda

Una vez que tengas una buena idea de la capacidad del servidor que necesitas, basado en tus niveles de tráfico promedio y alto, deberías hacerte con esto y más. Obtener más ancho de banda del servidor del que realmente necesitas, se le llama “sobreaprovisionamiento”.

Con esto ganas más tiempo en caso de un ataque DDoS antes de que tu sitio web, servidor o aplicación se sobrecargue por completo.

3. Utiliza una Red de Distribución de Contenidos (CDN)

El objetivo de un DDoS es saturar tu servidor web. Entonces, una solución es almacenar tu información en varios servidores alrededor del mundo.

Eso es exactamente lo que hace una Red de Distribución de Contenidos.

Los CDNs se ocupan de tu sitio web o información desde un servidor que está cerca de cada usuario para un rendimiento más rápido. Al utilizar una también significa que eres menos vulnerable a un ataque porque si un servidor se satura, tendrás muchos más que sigan operando.

Qué hacer si has sido víctima de un ataque DDoS

Actualmente, los ataques DDoS son tan complejos y poderosos que puede resultar muy difícil resolverlos por cuenta propia. Es por eso que la mejor línea de defensa contra un ataque será contar con las prevenciones adecuadas desde el inicio.

Pero si en este momento estás bajo asedio y tu servidor se encuentra caído, estas son algunas cosas que puedes hacer:

1. Consigue Medidas Defensivas En Su Lugar Rápidamente

Si tienes idea de cómo luce el tráfico normal, deberías ser capaz de identificar rápidamente cuando estés bajo un ataque DDoS.

Verás un afluencia exorbitante de solicitudes o tráfico web de fuentes sospechosas. Pero todavía podrías tener algo de tiempo antes de que tu servidor se sature por completo y colapse.

Configura el límite de velocidad lo antes posible y elimina los registros de tu servidor para liberar más espacio.

2. Contacta a tu Proveedor de Hosting

Si alguien más posee y opera el servidor que te provee tu información, notifícales el ataque de inmediato.

Ellos deberían ser capaces de habilitar un “agujero negro” hasta que el ataque se debilite, esto significa que las solicitudes entrantes en el servidor simplemente serán omitidas, sin importar si son legítimas o ilegítimas. A ellos les interesará hacer esto para que los servidores de otros de sus clientes tampoco colapsen.

Desde ahí, ellos probablemente desviarán el tráfico hacia un “depurador de datos” para filtrar el tráfico ilegítimo y solo permitir el paso de las solicitudes legítimas.

3. Contacta a un Especialista

Si estás bajo un ataque a gran escala o está fuera de tu alcance controlar una caída de tu sitio web o aplicación, probablemente considerarás en llamar a un especialista en mitigación de DDoS.

Lo que pueden hacer es desviar tu tráfico a sus servidores masivos que puedan soportar la carga y desde ahí tratar de depurar las solicitudes ilegítimas.

4. Esperar A Que Pase

Contratar a un profesional para desviar y depurar tu tráfico web es costoso.

La mayoría de los ataques DDoS cesan a los pocos días (aunque en casos severos, pueden durar más tiempos), para que simplemente siempre tengas la opción de asumir la pérdida y estar mejor preparado la próxima vez.

Cómo saber si tu ordenador ha sido listado en un Botnet (y qué hacer)

Si eres un usuario individual, tu ordenador podría ser alistado en una botnet sin que siquiera lo sepas.

Las Señales

Esto podría no ser evidente de forma inmediata, pero hay algunas señales de que alguna actividad maliciosa podría estar ejecutándose en segundo plano en tu dispositivo, como:

- Caídas Frecuentes

- Tiempos de carga fuera de lo común

- Extraños mensajes de error

Qué hacer al respecto

Si piensas que tu ordenador se está comportando de forma extraña, es mejor tomar acción. Necesitarás instalar y ejecutar análisis de virus de programas de antivirus confiables, como estos recomendados para Windows, Mac, y Linux.

Un análisis completo deberá ser capaz de decirte si hay algún malware en tu máquina. En la mayoría de los casos, el antivirus será capaz de remover el virus. Un análisis rápido de virus en línea tampoco está demás.

Y recuerda, nunca descargues los archivos adjuntos de emails o archivos web a menos que estés seguro de saber qué son y de dónde vienen. Estos intentos de fraudes electrónicos podrían instalar malware en tu dispositivo sin que te des cuenta.

Estate Preparado

Tu organización debe estar preparada y ser capaz de soportar volúmenes de tráfico o solicitudes de servidores mucho más elevadas de lo que realmente necesita. Solo para estar en el lado seguro.

En primer lugar, la mejor solución es prevenir el riesgo de un ataque DDoS, instalando un antivirus decente que te proteja del malware. Usar una CDN y establecer un límite de datos basado en el tráfico normal es otra excelente medida preventiva.

La prevención es mejor que la cura porque una vez que un ataque DDoS está en proceso y tu servidor está caído, volver todo a la normalidad puede resultar muy costoso: un periodo de inactividad de tu sitio web puede afectar tanto tu empresa como tu reputación. Así que asegúrate de que tu empresa esté preparada para cualquier tipo de ataque en cualquier momento.